Szczegoly

2020-02-18 | Fellowes Polska SA

Tworzenie silnych haseł i ich zapamiętywanie nie jest prostą czynnością bez pomocy, wobec czego wielu z nas wpada w niewłaściwe nawyki. Według menedżera haseł NordPeis w 2019 r. najpopularniejszym hasłem było "123456". Ponadto używanie tego samego hasła na wielu kontach sprawi, że jeśli zostanie ono zhackowane do jednej platformy internetowej, oszust będzie mógł je użyć, aby uzyskać dostęp do innych witryn.

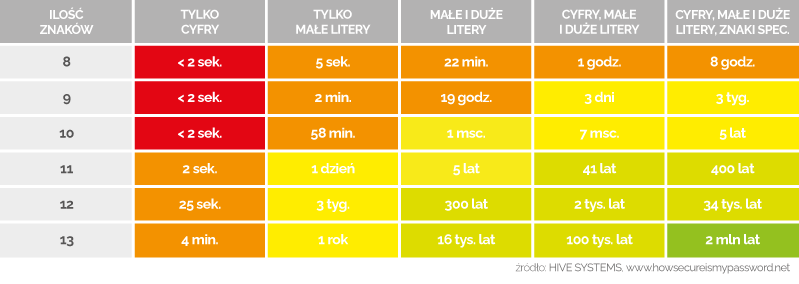

Ile potrwa złamanie hasła metodą słownikową?

Właściwe zarządzanie hasłami jest jednym z najlepszych kroków, jakie można podjąć, aby zminimalizować ryzyko wycieku danych. Dobrą praktyką jest stosowanie menedżera haseł, takiego jak Keeper czy LastPass, aby bezpiecznie przechowywać dane logowania i generować silne, unikalne hasła do każdego ze swoich kont internetowych.

Hasła generowane przez człowieka są zwykle bardzo słabe. Niektóre programy oferują bezpłatną, podstawową wersję, która umożliwia zarządzanie hasłami na jednym urządzeniu, a także zaawansowane opcje, które zapewniają zarządzanie na wielu urządzeniach i inne przydatne funkcje w ramach abonamentu. Płatne oprogramowanie zawiera ponadto dodatki, takie jak dodatkowa przestrzeń dyskowa na pliki, a także monitoring podejrzanych witryn, które mogą nielegalnie pozyskiwać dane osobowe. Większość przeglądarek internetowych również oferuje możliwość zarządzania hasłami, chociaż dedykowane do tego zadania oprogramowanie jest zazwyczaj bardziej wydajne i zapewnia więcej funkcji.

Jeśli tworzysz hasło bez pomocy programu, wybierz hasło o długości co najmniej 12 znaków. Dobrym pomysłem jest również używanie zarówno wielkich, jak i małych liter, cyfr i znaków specjalnych. Nie trzeba tworzyć bezsensownej sekwencji znaków, aby hasło było bezpieczne. Zamiast tego spróbuj utworzyć hasło, łącząc kilka słów – z ulubionej piosenki lub cytatu. Możesz wybrać podstawowe hasło i zmodyfikować jest dla każdego konta z osobna, aby zapewnić unikalne dane uwierzytelniające dla każdej z witryn.

Dodaj warstwę zabezpieczeń, używając uwierzytelniania wieloskładnikowego, gdy tylko jest to możliwe, np. kodem SMS lub kodem w wiadomości e-mail, gdy nastąpi próba zalogowania z nieznanego urządzenia.

Jeśli Twoje dane logowania zostały naruszone, natychmiast zmień hasło do konta, którego dotyczy problem. Jeśli używasz tego samego hasła do wielu platform – co oczywiście nie jest wskazane – zmień je na wszystkich platformach (tym razem używając unikalnych haseł do każdego z kont). Na stronie www.haveibeenpwned.com możesz sprawdzić, czy Twój adres e-mail był zaangażowany w jakiekolwiek naruszenia danych.

Hakerzy mogą łamać hasła, używając programów, które uruchamiają różne kombinacje słownikowe, aż trafią na hasło właściwe. Im dłuższe hasło i im więcej typów znaków zawiera, tym mniej prawdopodobne jest, że metoda ta się powiedzie.

Cyberprzestępcy używają zaawansowanego oprogramowania, które może uruchamiać tysiące kombinacji hasłem na minutę, a ich narzędzia stają się coraz bardziej efektywne. Ogólna zasada jest taka, że hasło powinno mieć co najmniej 12 znaków i składać się cyfr wraz z dużymi i mały literami oraz znakami specjalnymi. Takie połączenie zajmie hakerom bardzo dużo czasu, a zatem w praktyce jest bardzo mało prawdopodobne, że kiedykolwiek zostanie odgadnięte.